Panduan Lengkap Backup dan Recovery untuk Virtual Machine

- By pena-edukasi

- 15:43 15/06/2025

- 0

Dalam era digital modern, virtual machine (VM) telah menjadi tulang punggung banyak infrastruktur IT, terutama dalam lingkungan cloud...

Virtual Machine dalam Pengujian Perangkat Lunak dan Malware...

- By pena-edukasi

- 17:39 14/06/2025

- 0

Dalam dunia teknologi informasi yang terus berkembang, kebutuhan akan metode pengujian perangkat lunak dan analisis malware yang aman,...

Cara Mengamankan Web Server dari Serangan Hacker dan Malware

- By pena-edukasi

- 17:59 12/06/2025

- 0

Web server merupakan tulang punggung dari banyak layanan digital saat ini, mulai dari situs web perusahaan, toko online, hingga aplikasi...

Peran Virtual Machine dalam Infrastruktur Cloud Computing

- By pena-edukasi

- 17:37 12/06/2025

- 0

Dalam era digital yang semakin berkembang, kebutuhan akan sistem komputasi yang fleksibel, efisien, dan mudah dikembangkan terus meningkat

Arsitektur Dasar Virtual Machine dan Komponennya

- By pena-edukasi

- 19:53 11/06/2025

- 0

Virtual Machine (VM) atau mesin virtual telah menjadi salah satu pilar penting dalam dunia komputasi modern, baik dalam lingkungan...

Panduan Lengkap Cara Menginstal Web Server Apache di Windows...

- By pena-edukasi

- 19:41 11/06/2025

- 0

Jika Anda ingin mengelola situs web atau belajar menjadi pengembang web, memahami cara kerja dan cara menginstal web server Apache...

Routing Gateway Ganda Apa Itu dan Bagaimana Kerjanya

- By pena-edukasi

- 19:03 11/06/2025

- 0

Dalam dunia jaringan komputer yang semakin kompleks dan dinamis, efisiensi dan keandalan konektivitas menjadi hal yang krusial

Bagaimana Virtual Machine Mendukung Praktik DevOps Modern

- By pena-edukasi

- 12:13 08/06/2025

- 0

Dalam era pengembangan perangkat lunak yang serba cepat dan terus berubah, DevOps telah menjadi pendekatan strategis yang diterapkan...

Konsep NAT (Network Address Translation) dan Hubungannya...

- By pena-edukasi

- 11:56 08/06/2025

- 0

Dalam era digital yang serba terhubung, pengelolaan alamat IP menjadi krusial untuk memastikan kelancaran komunikasi antar perangkat...

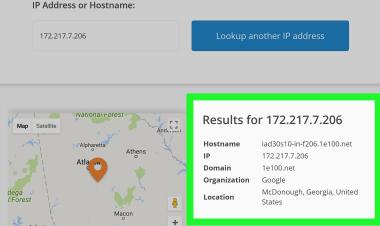

Tools Gratis untuk Mengecek IP Public dan Lokasi Anda

- By pena-edukasi

- 17:51 12/06/2025

- 0

Di era digital saat ini, keamanan dan privasi menjadi hal yang sangat penting. Salah satu informasi yang paling sering dicari oleh...

Pengaruh IP Public terhadap Kecepatan dan Privasi Internet

- By pena-edukasi

- 17:24 10/06/2025

- 0

Di era digital saat ini, koneksi internet yang cepat dan aman menjadi kebutuhan utama, baik bagi individu maupun perusahaan. Salah...

Teknologi Virtualisasi Solusi Efisien untuk Pengelolaan...

- By pena-edukasi

- 17:06 10/06/2025

- 0

Dalam dunia teknologi informasi yang terus berkembang, efisiensi dan skalabilitas menjadi dua elemen penting dalam pengelolaan infrastruktur...

VM Auto Scaling di Cloud Bagaimana Cara Kerjanya

- By pena-edukasi

- 16:53 10/06/2025

- 0

Dalam era digital yang berkembang pesat, layanan cloud computing menjadi solusi utama bagi perusahaan dalam membangun infrastruktur...

Fungsi Web Server dalam Menyajikan Website ke Pengunjung

- By pena-edukasi

- 17:08 09/06/2025

- 0

Dalam dunia digital yang semakin terhubung, keberadaan sebuah website tidak bisa dilepaskan dari peran web server

Bagaimana Router Menentukan IP Address untuk Tiap Perangkat

- By pena-edukasi

- 16:57 09/06/2025

- 0

Di era digital saat ini, koneksi internet telah menjadi kebutuhan mendasar, baik untuk keperluan pribadi, bisnis, maupun pemerintahan

QEMU Emulator dan Virtualizer Terbaik untuk Linux

- By pena-edukasi

- 16:47 09/06/2025

- 0

Dalam dunia open-source dan sistem operasi berbasis Linux, virtualisasi merupakan salah satu teknologi kunci yang digunakan oleh administrator...

Peran Virtual Machine dalam Lingkungan Komputasi Modern

- By pena-edukasi

- 12:05 08/06/2025

- 0

Dalam era transformasi digital yang terus berkembang, teknologi virtualisasi telah menjadi tulang punggung infrastruktur TI modern....